IPSec тунель между Mikrotik и Cisco ASA с пересекающимися (overlapped) сетями

Так уж вышло, что у наших клиентов сеть оказалась такой же как у нас (192.168.0.0/24)

По долгу службы необходимо понять IPSec Tunnel между Mikrotik (у нас) и Cisco ASA (у них)

Как-же такое реализовать? Очень просто. Придет на помощь NAT.

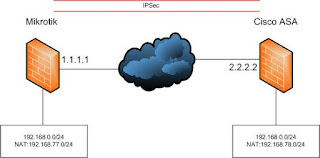

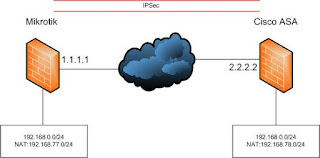

Итак схема:

Наши адреса транслируются в 192.168.77.0/24, их в 192.168.78.0/24

Начнем с конфигурации Cisco ASA

Данное устройство там уже давно работает, настроено подключение ВПН клиентов, поэтому весь конфиг приводить не буду.

//ACL для шифрования траффика

access-list L2L-MAIN extended permit ip 192.168.78.0 255.255.255.0 192.168.77.0 255.255.255.0

//ACL направление для NAT

access-list SRC-TO-77 extended permit ip 192.168.0.0 255.255.255.0 192.168.77.0 255.255.255.0

//Сам NAT

static (inside,outside) 192.168.78.0 access-list SRC-TO-77

//Настройки IPSec

crypto ipsec transform-set VPN-MIKROTIK esp-aes esp-md5-hmac

crypto map VPN-MAP 10 match address L2L-MAIN

crypto map VPN-MAP 10 set peer 1.1.1.1

crypto map VPN-MAP 10 set transform-set VPN-MIKROTIK

crypto map VPN-MAP interface outside

crypto isakmp enable outside

crypto isakmp policy 20

authentication pre-share

encryption aes

hash md5

group 2

lifetime 86400

tunnel-group 1.1.1.1 type ipsec-l2l

tunnel-group 1.1.1.1 ipsec-attributes

pre-shared-key secretpass

Теперь Микротик

/ip firewall nat add chain=srcnat src-address=192.168.0.0/24 dst-address=192.168.78.0/24 action=netmap to-addresses=192.168.77.0/24

/ip firewall nat add chain=dstnat dst-address=192.168.77.0.24 action=netmap to-address=192.168.0.0/24

/ip ipsec policy add src-address=192.168.25.0/24 dst-address=192.168.26.0/24 sa-src-address=1.1.1.1 sa-dst-address=2.2.2.2 tunnel=yes

/ip ipsec peer add address=2.2.2.2 secret=secretpass hash-algorithm=md5

Теперь пробуем из нашей сети пингануть сервер в их сети.

Особенность: я так и не разобрался почему не пигуется с микротика и циски. Но вот с компьютера все работает прекрасно.

Вот в принципе и все.

По долгу службы необходимо понять IPSec Tunnel между Mikrotik (у нас) и Cisco ASA (у них)

Как-же такое реализовать? Очень просто. Придет на помощь NAT.

Итак схема:

Наши адреса транслируются в 192.168.77.0/24, их в 192.168.78.0/24

Начнем с конфигурации Cisco ASA

Данное устройство там уже давно работает, настроено подключение ВПН клиентов, поэтому весь конфиг приводить не буду.

//ACL для шифрования траффика

access-list L2L-MAIN extended permit ip 192.168.78.0 255.255.255.0 192.168.77.0 255.255.255.0

//ACL направление для NAT

access-list SRC-TO-77 extended permit ip 192.168.0.0 255.255.255.0 192.168.77.0 255.255.255.0

//Сам NAT

static (inside,outside) 192.168.78.0 access-list SRC-TO-77

//Настройки IPSec

crypto ipsec transform-set VPN-MIKROTIK esp-aes esp-md5-hmac

crypto map VPN-MAP 10 match address L2L-MAIN

crypto map VPN-MAP 10 set peer 1.1.1.1

crypto map VPN-MAP 10 set transform-set VPN-MIKROTIK

crypto map VPN-MAP interface outside

crypto isakmp enable outside

crypto isakmp policy 20

authentication pre-share

encryption aes

hash md5

group 2

lifetime 86400

tunnel-group 1.1.1.1 type ipsec-l2l

tunnel-group 1.1.1.1 ipsec-attributes

pre-shared-key secretpass

Теперь Микротик

/ip firewall nat add chain=srcnat src-address=192.168.0.0/24 dst-address=192.168.78.0/24 action=netmap to-addresses=192.168.77.0/24

/ip firewall nat add chain=dstnat dst-address=192.168.77.0.24 action=netmap to-address=192.168.0.0/24

/ip ipsec policy add src-address=192.168.25.0/24 dst-address=192.168.26.0/24 sa-src-address=1.1.1.1 sa-dst-address=2.2.2.2 tunnel=yes

/ip ipsec peer add address=2.2.2.2 secret=secretpass hash-algorithm=md5

Теперь пробуем из нашей сети пингануть сервер в их сети.

Особенность: я так и не разобрался почему не пигуется с микротика и циски. Но вот с компьютера все работает прекрасно.

Вот в принципе и все.

Добрый день!

ОтветитьУдалитьЯ правильно понимаю что /ip ipsec policy add src-address=192.168.25.0/24 dst-address=192.168.26.0/24 sa-src-address=1.1.1.1 sa-dst-address=2.2.2.2 tunnel=yes опечатка?

я так понимаю что должно быть

src-address=192.168.77.0/24 dst-address=192.168.78.0/24